蜜網中蜜罐部署的方法、裝置、設備、存儲介質及產品與流程

本技術涉及網絡安全,尤其涉及一種蜜網中蜜罐部署的方法、裝置、設備、存儲介質及產品。

背景技術:

1、在維護網絡安全的過程中,常常使用到蜜網系統。蜜網是包括多個蜜罐組成的網絡系統,這些蜜罐故意設計為有漏洞的虛假系統,用于吸引攻擊者的注意。

2、目前的蜜網多數是由開源蜜罐組合形成的靜態系統,同時由于過度依賴預配置好的蜜墻安全策略,難以根據實際的網絡情況以及網絡中的防護重點進行更改,防御功能單一,無法應對不同場景、不同網絡架構以及不同客戶的需求,難以面對實際應用過程中的不同的網絡情況。

技術實現思路

1、本技術提供一種蜜網中蜜罐部署的方法、裝置、設備、存儲介質及產品,能夠得到與網絡結構相適應的蜜網的組成方案。

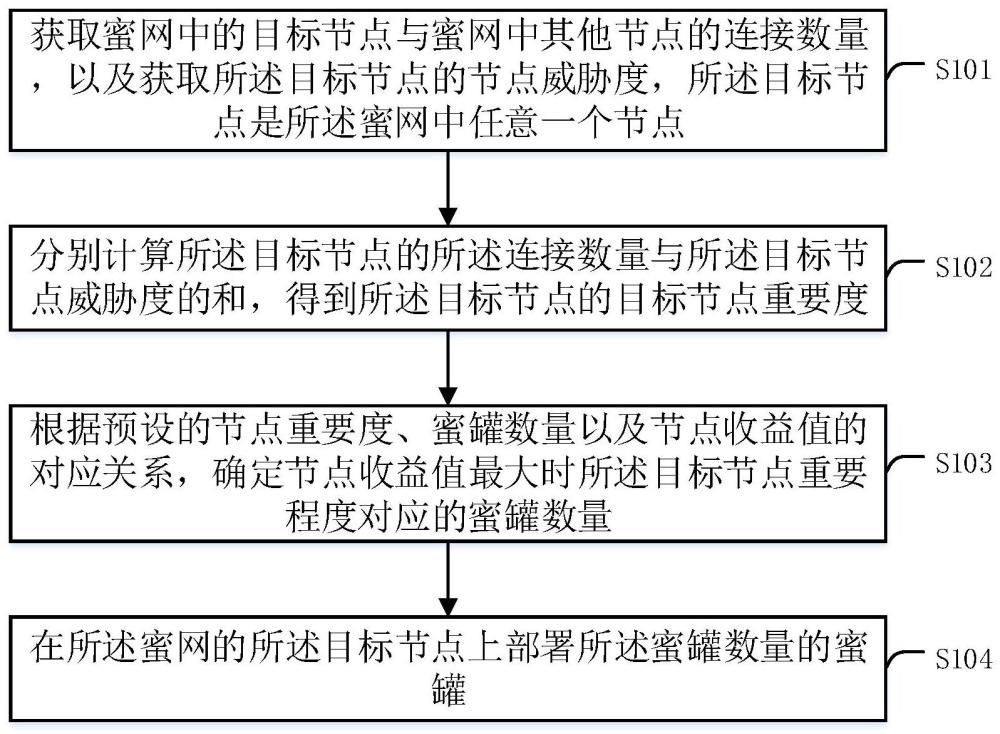

2、第一方面,本技術提供一種蜜網中蜜罐部署的方法,所述方法包括:

3、獲取蜜網中的目標節點與蜜網中其他節點的連接數量,以及獲取所述目標節點的節點威脅度,所述目標節點是所述蜜網中任意一個節點;

4、分別計算所述目標節點的所述連接數量與所述目標節點的威脅度的和,得到所述目標節點的目標節點重要度;

5、根據預設的節點重要度、蜜罐數量以及節點收益值的對應關系,確定節點收益值最大時所述目標節點重要度對應的蜜罐數量;

6、在所述蜜網的所述目標節點上部署所述蜜罐數量的蜜罐。

7、本技術的上述方式,通過獲取蜜網中的目標節點與蜜網中其他節點的連接數量和節點的節點威脅度,從兩個方面計算得到節點的重要度。之后根據預設的節點重要度、蜜罐數量以及節點收益值的對應關系,確定節點收益值最大時所述目標節點重要度對應的蜜罐數量,確定了網絡中各個節點相應的蜜罐數量,從而進行蜜網中蜜罐的部署,得到與網絡結構相適應的蜜網的組成方案。

8、在一些可能的實現方式中,在所述獲取所述目標節點的節點威脅度之前,所述方法還包括:

9、獲取所述目標節點的第一用戶權限威脅度和第二用戶權限威脅度,所述第一用戶權限與所述第二用戶權限在所述目標節點的操作權限不同;

10、將所述第一權限威脅度與第二用戶權限威脅度中的較大值,作為所述目標節點的節點威脅度。

11、在網絡節點中,可能對不同類型的用戶設置有不同的用戶權限,不同的用戶權限有不同的操作權限。本技術的上述方式,通過分別獲取所述目標節點的第一用戶權限威脅度和第二用戶權限威脅度,將其中的較大值,作為所述目標節點的節點威脅度。能夠在節點存在不同的用戶權限的情況下,準確的獲取節點威脅度。

12、在一些可能的實現方式中,在所述獲取所述目標節點的第一用戶權限威脅度和第二用戶權限威脅度,包括:

13、獲取第一用戶權限獲取概率,與所述第一用戶權限獲取概率相對應的第一威脅系數,以及獲取第二用戶權限獲取概率,與所述第二用戶權限獲取概率相對應的第二威脅系數;

14、計算所述目標節點的第一用戶權限獲取概率與所述第一威脅系數的乘積,得到第一用戶權限威脅度;以及計算所述目標節點的第二用戶權限獲取概率與所述第二威脅系數的乘積,得到第二用戶權限威脅度。

15、本技術的上述方式,通過使用第一威脅系數與第二威脅系數來描述獲取到第一用戶權限與第二用戶權限的威脅程度,使用第一用戶權限獲取概率與第二用戶權限獲取概率來描述獲得相應用戶權限的難度。之后計算用戶權限對應的威脅系數與獲取概率的乘積,來表示用戶權限威脅度,能夠準確的得到用戶權限威脅度。

16、在一些可能的實現方式中,所述第一威脅系數和所述第二威脅系數分別包括直接威脅系數和間接威脅系數,所述直接威脅系數表示通過攻擊所述目標節點內保存的文件和運行的程序,造成的損害大小,所述間接威脅系數表示獲取對應節點的相關權限后,通過所述節點攻擊網絡中其他節點,造成的損害大小。

17、本技術的上述方式,通過分別獲取代表攻擊對目標節點造成的損害的直接威脅系數,以及代表通過目標節點對其他節點造成的損害的第二威脅系數,能夠從兩個方面來衡量目標節點被入侵之后可能造成的危害。

18、在一些可能的實現方式中,所述獲取蜜網中的目標節點與所述蜜網中其他節點的連接數量,包括:

19、獲取與所述蜜網的網絡結構對應的攻擊圖,所述攻擊圖中的頂點表示網絡中的設備節點,所述攻擊圖中的有向邊表示節點之間可能的攻擊路徑;

20、確定所述蜜網中各個節點在所述攻擊圖中對應的頂點,根據所述目標頂點的入度得到所述目標節點的所述連接數量。

21、本技術的上述方式,通過使用攻擊圖表示網絡結構,并利用攻擊圖來確定目標節點的所述連接數量,能夠更準確的描述網絡收到攻擊的情況。

22、在一些可能的實現方式中,所述根據預設的節點重要度、蜜罐數量以及節點收益值的對應關系,確定節點收益值最大時所述目標節點重要度對應的蜜罐數量,包括:

23、根據所述攻擊圖中,以目標節點為終點的邊,從數據庫中查找得到所述邊對應的各個漏洞的漏洞利用難度;

24、對各個所述漏洞的漏洞利用難度進行求和,得到路徑攻擊難度;

25、通過所述路徑攻擊難度與多個初始蜜罐數量,確定多個入侵節點失敗概率;

26、根據預設的節點重要度、蜜罐數量和所述入侵節點失敗概率,與節點收益值的對應關系,確定所述多個入侵節點失敗概率對應的節點收益值中節點收益值最大時的目標初始蜜罐數量,將所述目標初始蜜罐數量作為所述目標節點重要度對應的蜜罐數量。

27、本技術的上述方式,通過根據攻擊圖,查找得到相應的漏洞利用難度,從而得到路徑攻擊難度,進而確定入侵節點失敗概率,利用此入侵節點失敗概率可以更準確的計算需要的蜜罐數量。

28、在一些可能的實現方式中,在所述根據所述攻擊圖中,以目標節點為終點的邊,從數據庫中查找得到所述邊對應的各個漏洞的漏洞利用難度之前,所述方法還包括:

29、獲取漏洞在攻擊向量的度量值、攻擊復雜性的度量值、權限要求的度量值和用戶交互的度量值中的至少一項;

30、計算獲取到的所述度量值的乘積,得到所述漏洞的漏洞利用難度。

31、本技術的上述方式,通過獲取攻擊向量的度量值、攻擊復雜性的度量值、權限要求的度量值和用戶交互的度量值這類與漏洞利用相關的信息,可以準確的得到漏洞利用難度。

32、在一些可能的實現方式中,在所述蜜網的所述目標節點上部署所述蜜罐數量的蜜罐之后,所述方法還包括:

33、獲取蜜網中各個節點初始的信息素,所述初始的信息素表示對應節點的訪問量;

34、根據各節點的所述初始的信息素,以及利用最小路徑原則獲取預設時間段內的各節點的更新后的信息素;

35、基于預設的信息素揮發因子去除所述信息素,得到各節點的目標信息素;

36、確定所述目標信息素最多的各個節點組成的路徑作為最優攻擊路徑。

37、本技術的上述方式,通過獲取蜜網中各個節點初始的信息素,迭代計算確定最優攻擊路徑,可以根據訪問量計算出最優攻擊路徑,進而進行安全防護或者布置誘惑策略。

38、在一些可能的實現方式中,所述根據各節點的所述初始信息素,以及利用最小路徑原則獲取預設時間段內的各節點的更新后的信息素,包括:

39、獲取蜜網中各節點對應蜜罐收集的全部攻擊數據量,以及收集的攻擊數據中的可用信息量,所述可用信息量表示攻擊數據中用于對攻擊行為分析的數據的信息量;

40、計算所述可用信息量與所述全部攻擊數據量的比值,得到蜜罐收益;

41、基于所述節點當前的信息素,利用最小路徑原則得到初步信息素;

42、將所述初步信息素與所述蜜罐收益求和得到更新后的信息素。

43、本技術的上述方式,通過在進行信息素的更新時,借助數據的有效性占比重新定義信息素的更新,能夠得到更合理的信息素結果。

44、第二方面,本技術提供一種蜜網中蜜罐部署的裝置,所述裝置包括:

45、獲取模塊,用于獲取蜜網中的目標節點與蜜網中其他節點的連接數量,以及獲取所述目標節點的節點威脅度,所述目標節點是所述蜜網中任意一個節點;

46、計算模塊,用于分別計算所述目標節點的所述連接數量與所述目標節點的威脅度的和,得到所述目標節點的目標節點重要度;

47、確定模塊,用于根據預設的節點重要度、蜜罐數量以及節點收益值的對應關系,確定節點收益值最大時所述目標節點重要度對應的蜜罐數量;

48、部署模塊,用于在所述蜜網的所述目標節點上部署所述蜜罐數量的蜜罐。

49、第三方面,本技術實施例提供一種蜜網中蜜罐部署的設備,所述設備包括:處理器,以及存儲有計算機程序指令的存儲器;所述處理器讀取并執行所述計算機程序指令,以實現如上文描述的蜜網中蜜罐部署的方法。

50、第四方面,本技術實施例提供一種計算機可讀存儲介質,所述計算機可讀存儲介質上存儲有計算機程序指令,所述計算機程序指令被處理器執行時實現如上文描述的蜜網中蜜罐部署的方法。

51、第五方面,本技術實施例提供一種計算機程序產品,所述計算機程序產品中的指令由電子設備的處理器執行時,使得所述電子設備執行如上文描述的蜜網中蜜罐部署的方法。

52、本技術的上述蜜網中蜜罐部署的方法、裝置、設備、存儲介質及產品,通過獲取蜜網中的目標節點與蜜網中其他節點的連接數量和節點的節點威脅度,從兩個方面計算得到節點的重要度。之后根據預設的節點重要度、蜜罐數量以及節點收益值的對應關系,確定節點收益值最大時所述目標節點重要度對應的蜜罐數量,確定了網絡中各個節點相應的蜜罐數量,從而進行蜜網中蜜罐的部署,得到與網絡結構相適應的蜜網的組成方案。

- 還沒有人留言評論。精彩留言會獲得點贊!