基于零信任網絡的訪問處理方法及裝置、電子設備、介質與流程

本申請涉及網絡安全,具體涉及一種基于零信任網絡的訪問處理方法及裝置、電子設備以及計算機可讀存儲介質。

背景技術:

1、隨著云計算、大數據、物聯網等新興技術的不斷興起,企業互聯網架構正在從“有邊界”向“無邊界”轉變,傳統的基于防火墻的安全邊界逐漸瓦解。與此同時,零信任安全逐漸進入人們的視野,成為解決新時代網絡安全問題的新理念及新架構。在零信任網絡中,對于網絡資源的每個請求都必須是來自于經過身份驗證和授權的用戶。

2、在現有的零信任網絡訪問架構中,當用戶的網絡訪問因為實際環境原因或依賴的服務或組件出現問題而出現中斷后,默認零信任終端與零信任服務端之間的登錄服務正常,以及默認零信任網關集群健康,通過在零信任終端側生成虛擬票據、零信任服務端自動放通、由安全終端生成票據等方法,實現在異常場景下將流量安全送到零信任網關,通過零信任網關正常轉發流量到業務服務器,保證企業網絡訪問的可持續使用,但是在零信任終端與零信任服務端之間的登錄服務異常的場景下則會直接影響用戶網絡訪問,導致零信任網絡訪問架構的可用性較低。

技術實現思路

1、為解決如上技術問題,本申請的實施例分別提供了基于零信任網絡的訪問處理方法、基于零信任網絡的訪問處理裝置、電子設備、計算機可讀存儲介質以及計算機程序產品。

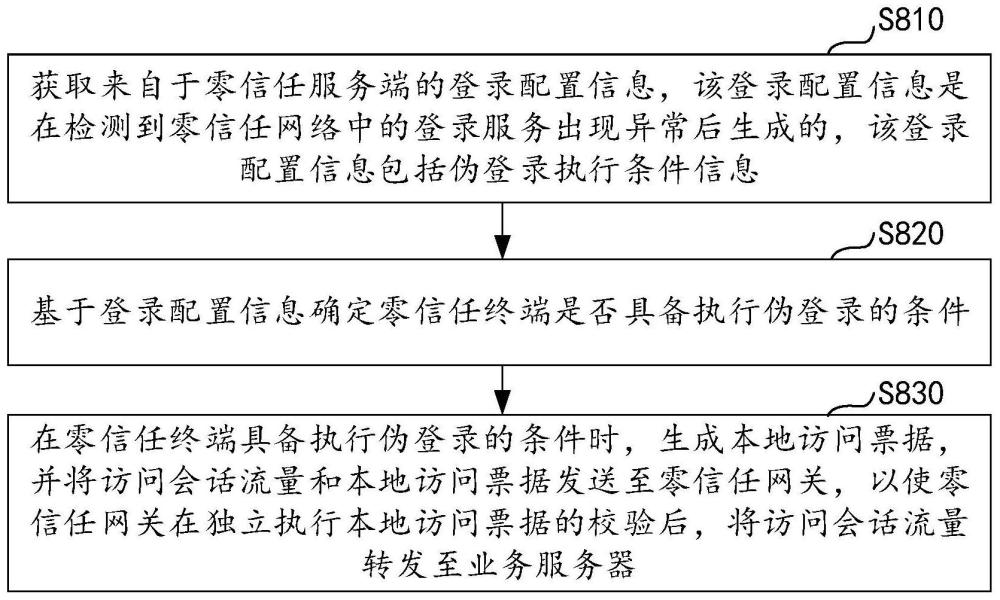

2、第一方面,本申請實施例提供了一種基于零信任網絡的訪問處理方法,應用于零信任終端,該方法包括:獲取來自于零信任服務端的登錄配置信息,所述登錄配置信息是在檢測到所述零信任網絡中的登錄服務出現異常后生成的,所述登錄配置信息包括偽登錄執行條件信息;基于所述登錄配置信息確定所述零信任終端是否具備偽登錄的條件;在所述零信任終端具備執行偽登錄的條件時,生成本地訪問票據,并將訪問會話流量和所述本地訪問票據發送至零信任網關,以使所述零信任網關在獨立執行所述本地訪問票據的校驗后,將所述訪問會話流量轉發至業務服務器。

3、第二方面,本申請實施例提供了一種基于零信任網絡的訪問處理裝置,配置在零信任終端上,該裝置包括:獲取模塊,配置為獲取來自于零信任服務端的登錄配置信息,所述登錄配置信息是在檢測到所述零信任網絡中的登錄服務出現異常后生成的,所述登錄配置信息包括偽登錄執行條件信息;確定模塊,配置為基于所述登錄配置信息確定所述零信任終端是否具備執行偽登錄的條件;第一處理模塊,配置為若所述零信任終端具備執行偽登錄的條件,則生成本地訪問票據,并將訪問會話流量和所述本地訪問票據發送至零信任網關,以使所述零信任網關在獨立執行所述本地訪問票據的校驗后,將所述訪問會話流量轉發至業務服務器。

4、第三方面,本申請實施例提供了另一種基于零信任網絡的訪問處理方法,應用于零信任服務端,該方法包括:接收零信任管理端發送的指示信息,所述指示信息用于指示所述零信任網絡中的登錄服務出現異常;響應于所述指示信息,通知零信任網關進入票據獨立校驗狀態;在接收到所述零信任網關返回的響應信息后,向零信任終端發送登錄配置信息,所述登錄配置信息包括偽登錄執行條件信息,以使所述零信任終端基于所述登錄配置信息將訪問會話流量和本地訪問票據發送至零信任網關,所述零信任網關在獨立執行所述本地訪問票據的校驗后,將所述訪問會話流量轉發至業務服務器。

5、第四方面,本申請實施例提供了另一種基于零信任網絡的訪問處理裝置,配置在零信任服務端上,該裝置包括:第一接收模塊,配置為接收零信任管理端發送的指示信息,所述指示信息用于指示所述零信任網絡中的登錄服務出現異常;通知模塊,配置為響應于所述指示信息,通知零信任網關進入票據獨立校驗狀態;第二處理模塊,配置為在接收到所述零信任網關返回的響應信息后,向零信任終端發送登錄配置信息,所述登錄配置信息包括偽登錄執行條件信息,以使所述零信任終端基于所述登錄配置信息將訪問會話流量和本地訪問票據發送至零信任網關,所述零信任網關在獨立執行所述本地訪問票據的校驗后,將所述訪問會話流量轉發至業務服務器。

6、第五方面,本申請實施例提供了另一種基于零信任網絡的訪問處理方法,應用于零信任網關,該方法包括:響應于零信任服務端發送的第一通知信息,進入票據獨立校驗狀態,并向所述零信任服務端發送響應信息;接收零信任終端發送的訪問會話流量和本地訪問票據,所述本地訪問票據是所述零信任終端基于所述零信任服務端發送的登錄配置信息確定自身具備執行偽登錄的條件后生成的,所述登錄配置信息包括偽登錄執行條件信息;獨立執行所述本地訪問票據的校驗,并在校驗通過后將所述訪問會話流量轉發至業務服務器。

7、第六方面,本申請實施例提供了另一種基于零信任網絡的訪問處理裝置,配置在零信任網關上,該裝置包括:響應模塊,配置為響應于零信任服務端發送的第一通知信息,進入票據獨立校驗狀態,并向所述零信任服務端發送響應信息;第二接收模塊,配置為接收零信任終端發送的訪問會話流量和本地訪問票據,所述本地訪問票據是所述零信任終端基于所述零信任服務端發送的登錄配置信息確定具備執行偽登錄的條件后生成的,所述登錄配置信息包括偽登錄執行條件信息;第三處理模塊,配置為獨立執行所述本地訪問票據的校驗,并在校驗通過后將所述訪問會話流量轉發至業務服務器。

8、第七方面,本申請實施例提供了一種電子設備,包括:一個或多個處理器;存儲器,用于存儲一個或多個程序,當所述一個或多個程序被所述一個或多個處理器執行時,使得所述電子設備實現如前任一項所述的基于零信任網絡的訪問處理方法中的步驟。

9、第八方面,本申請實施例提供了一種計算機可讀存儲介質,其上存儲有計算機可讀指令,當所述計算機可讀指令被計算機的處理器執行時,使計算機執行如上任一項所述的基于零信任網絡的訪問處理方法中的步驟。

10、第九方面,本申請實施例提供了一種計算機程序產品,包括計算機程序,該計算機程序被處理器執行時實現如上任一項所述的基于零信任網絡的訪問處理方法中的步驟。

11、在本申請的實施例所提供的技術方案中,在登錄服務異常的情況下,通過零信任服務端向零信任終端發送包含偽登錄執行條件信息的登錄配置信息,使得零信任終端根據登錄配置信息確定自身是否具備零信任服務端要求的執行偽登錄的條件,并在符合條件的情況下將訪問會話流量和生成的本地訪問票據發送給零信任網關,使零信任網關在獨立執行本地訪問票據的校驗后,將訪問會話流量轉發至業務服務器,這相當于是通過特殊通道給零信任終端和零信任網關發送特殊開關,讓零信任終端進入偽登錄狀態,并聯動零信任網關進入票據獨立檢驗的狀態,以使零信任終端仍能將訪問會話流量傳輸至零信任網關,零信任網關也能將訪問會話流量傳輸至業務服務器,由此保證了正常的用戶網絡訪問,能夠提升零信任網絡架構的可用性。

12、應理解的是,以上的一般描述和后文的細節描述僅是示例性和解釋性的,并不能限制本申請。

技術特征:

1.一種基于零信任網絡的訪問處理方法,其特征在于,應用于零信任終端,所述方法包括:

2.根據權利要求1所述的方法,其特征在于,所述基于所述登錄配置信息確定所述零信任終端是否具備執行偽登錄的條件,包括:

3.根據權利要求2所述的方法,其特征在于,所述確定所述零信任終端中的登錄條件參數是否滿足所述登錄配置信息中包含的偽登錄執行條件信息,包括:

4.根據權利要求1所述的方法,其特征在于,所述方法還包括:

5.根據權利要求1所述的方法,其特征在于,所述生成本地訪問票據,包括:

6.根據權利要求5所述的方法,其特征在于,所述根據票據內容信息生成票據有效載荷和票據簽名,包括:

7.根據權利要求1-6任一項所述的方法,其特征在于,所述方法還包括:

8.根據權利要求1-6任一項所述的方法,其特征在于,所述將訪問會話流量和所述本地訪問票據發送至零信任網關,包括:

9.一種基于零信任網絡的訪問處理方法,其特征在于,應用于零信任服務端,所述方法包括:

10.根據權利要求9所述的方法,其特征在于,所述方法還包括:

11.一種基于零信任網絡的訪問處理方法,其特征在于,應用于零信任網關,所述方法包括:

12.根據權利要求11所述的方法,其特征在于,所述方法還包括:

13.一種基于零信任網絡的訪問處理裝置,其特征在于,配置于零信任終端上,所述裝置包括:

14.一種基于零信任網絡的訪問處理裝置,其特征在于,配置于零信任服務端上,所述裝置包括:

15.一種基于零信任網絡的訪問處理裝置,其特征在于,配置于零信任網關上,所述方法包括:

16.一種電子設備,其特征在于,包括:

17.一種計算機可讀存儲介質,其特征在于,其上存儲有計算機可讀指令,當所述計算機可讀指令被計算機的處理器執行時,使計算機執行權利要求1至12中任一項所述的基于零信任網絡的訪問處理方法。

技術總結

本申請的實施例揭示了基于零信任網絡的訪問處理方法及裝置、電子設備、介質。應用于零信任終端的方法包括:獲取來自于零信任服務端的登錄配置信息,所述登錄配置信息是在檢測到所述零信任網絡中的登錄服務出現異常后生成的,所述登錄配置信息包括偽登錄執行條件信息;基于所述登錄配置信息確定所述零信任終端是否具備偽登錄的條件;在所述零信任終端具備執行偽登錄的條件時,生成本地訪問票據,并將訪問會話流量和所述本地訪問票據發送至零信任網關,以使所述零信任網關在獨立執行所述本地訪問票據的校驗后,將所述訪問會話流量轉發至業務服務器。本申請能夠保證登錄服務異常情況下正常的用戶網絡訪問,能夠提升零信任網絡架構的可用性。

技術研發人員:吳岳廷

受保護的技術使用者:騰訊科技(深圳)有限公司

技術研發日:

技術公布日:2024/10/21

- 還沒有人留言評論。精彩留言會獲得點贊!